Unsere Techniker und ihre Lieblingstools

Unser Fachinformatiker Robert präsentiert Pangolin

Kurzinfo zu Pangolin

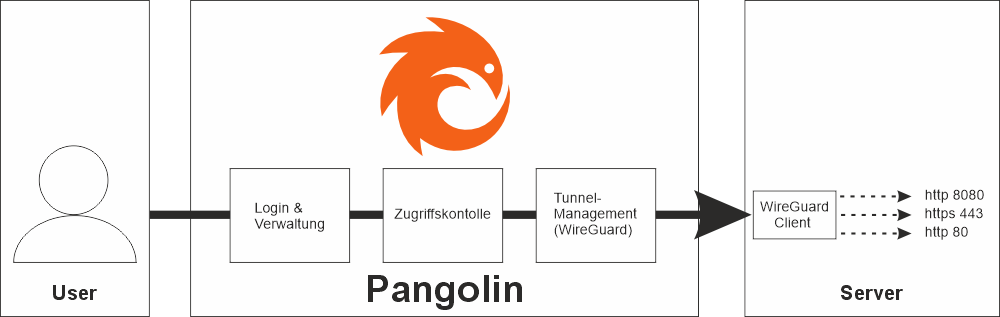

Pangolin ist eine Open-Source-Software, die als sogenannter tunneled reverse proxy fungiert.

Das Tool erlaubt es, Dienste in einem privaten oder internen Netzwerk über das Internet zugänglich zu machen, ohne dabei klassische öffentliche Ports wie beispielsweise 80 bzw. 443 für Web oder 25 für E-Mail via DynDNS offenzulegen.

Pangolin legt dabei besonderen Wert auf Identitäts- und Zugriffskontrollen (identity-aware access control) sowie auf hohe Verfügbarkeit.

Funktionen von Pangolin

1. Tunneling statt klassischer Ports

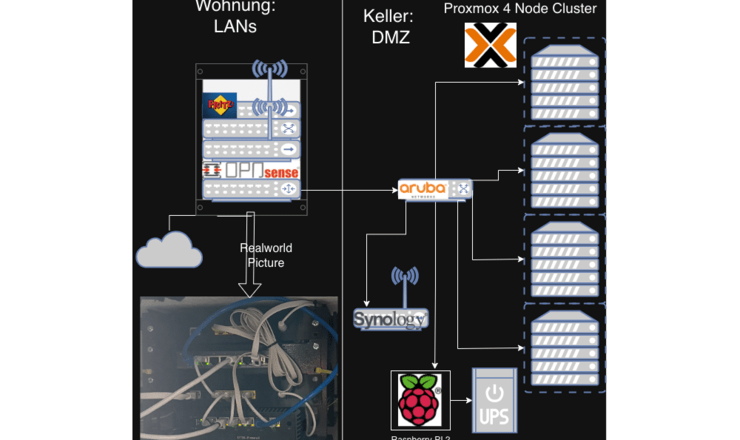

Normalerweise würde man Web- oder Anwendungsdienste im Heimnetz oder Firmennetz über einen öffentlich erreichbaren Server bzw. Router mit offenen Ports zugänglich machen. Das hat zwei Nachteile: erstens ist der öffentliche Zugang ein potentieller Angriffspunkt, zweitens kann das Netz (z. B. durch CGNAT oder Firewalls) so eingerichtet sein, dass von außen kaum etwas erreichbar ist. Pangolin umgeht das, indem ein „Tunnel“ von innen (z. B. einem Endpunkt im privaten Netzwerk) zu einem externen, verfügbaren Knoten aufgebaut wird. Der Datenverkehr wird über dieses Netz geleitet. Damit müssen keine öffentlichen Ports im internen Netz geöffnet werden.

2. Reverse Proxy mit Identitätsprüfung

Ein Reverse Proxy leitet eingehende Anfragen an einen internen Dienst weiter. Pangolin erweitert das: jeder Zugriff wird vor Weiterleitung durch Authentifizierungs- und Autorisierungsregeln geprüft – also nicht nur nach dem Motto „ist der Dienst erreichbar“, sondern „darf der Benutzer überhaupt auf diesen Dienst zugreifen?“ Für diese Prüfung kann etwa ein Single Sign-On (SSO), Multi-Faktor-Authentifizierung (MFA), Zugriffsbedingungen wie IP-Adressbereich oder Geostandort etc. eingesetzt werden.

3. Zentrale Verwaltung über Dashboard

Die Software bietet ein Dashboard (Benutzeroberfläche) zur Verwaltung der verbundenen „Sites“ (Netzwerke), Ressourcen (Dienste), Zugriffsregeln, Domains etc. So erhält man eine zentrale Stelle zur Kontrolle.

4. Selbsthosting und Cloud-Optionen

Man kann Pangolin entweder selbst hosten (also auf einem eigenen Server oder VPS installieren) oder eine Cloud-Dienst-Variante nutzen. Damit bietet es Flexibilität je nach technischer Ausstattung und Anforderungen.

Was darüber hinaus mit Pangolin möglich ist

Pangolin reicht über die Grundfunktionen hinaus und bietet weitere Features und Einsatzszenarien – einige wichtige Beispiele:

Vielseitige Zugriffskontrollen

Neben Benutzername/Passwort sind etwa Pin-Codes, temporäre Links (Self-destructing links), geografische Einschränkungen oder IP‐Filter möglich. Eine sehr feingranulare Zugriffskontrolle ist damit realisierbar.

Unterstützung für verschiedene Transport-Protokolle

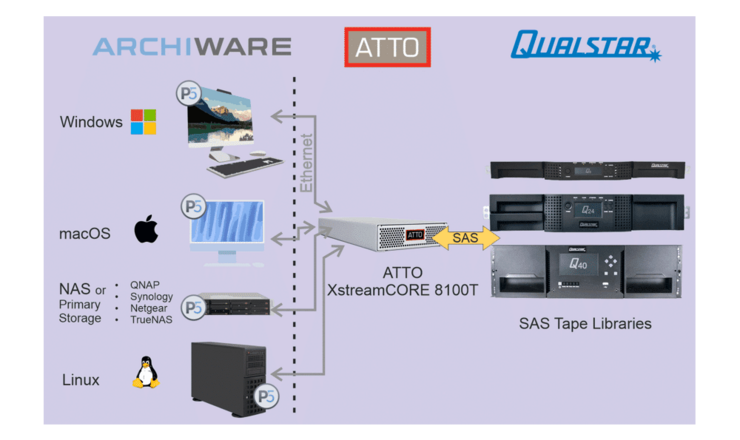

Nicht nur HTTP/HTTPS – Pangolin unterstützt durch die Tunneltechnik auch Roh-TCP- und UDP-Verbindungen, was für spezielle Dienste wichtig sein kann.

Einsatz im Heimnetz, IoT- und Edge-Umgebungen

Wenn man etwa ein Gerät zuhause hat, das man von außen erreichen möchte – zum Beispiel einen Media-Server, eine Kamera oder einzelne Smarthome-Komponenten – kann Pangolin helfen, ohne das Heimnetz weit zu öffnen oder viele Sicherheitsrisiken einzugehen. Nutzer berichten z. B.:

„Installed in a small VPS … as an entry point for all the services I want to expose to friends and family from my homelab (dynamic IP), completely secure and very easy to manage.“

Integration mit Identitätssystemen & Single Sign-On

Pangolin lässt sich mit Identitätsanbietern wie OAuth2/OIDC (z. B. authentik) oder SSO-Lösungen koppeln, so dass Zugriff über bestehenden Benutzerverzeichnisse läuft.

Sichtbarkeit & Analytik

Über das Dashboard erhält man Einblick in Metriken, Gesundheitschecks und Status der Verbindungen – wichtig zur Überwachung und Absicherung von Diensten.

Branding & Domains

Pangolin bietet Möglichkeiten zur Nutzung eigener Domains, Subdomains, sowie Anpassung von Branding etc – man kann den Zugang ganz „im eigenen Look“ gestalten.

Fazit

Pangolin ist ein modernes Werkzeug, das klassische Grenzen von Reverse Proxies und VPN-Lösungen überwindet: Es erlaubt sicheren, kontrollierten Zugriff auf interne oder verteilte Dienste – ohne offene Ports, mit Identitätsprüfung und hoher Verfügbarkeit.

Ideal also für Nutzer wie unseren Experten Robert, der solche Dienste selbst hostet oder verteilte Netzwerke verwalten kann. Wer allerdings nur einen sehr einfachen öffentlichen Dienst betreiben will und keine besonderen Sicherheitsanforderungen hat, sollte abwägen, ob dieser zusätzliche Aufwand gerechtfertigt ist.